美国服务器在数字化浪潮席卷全球的今天,作为互联网技术的发源地,其服务器承载着全球60%以上的核心业务系统。从华尔街金融机构的交易引擎到硅谷科技公司的云服务平台,这些美国服务器不仅是数字经济的命脉,更是网络攻击的首要目标。2023年,美国某大型零售商因未部署防火墙导致5700万用户数据泄露,直接经济损失超过1.8亿美元。这一案例揭示了美国服务器现代网络安全的残酷现实:在无边界的网络空间中,防火墙已成为守护数字资产的第一道防线。本文小编将从技术原理、配置实践和运维管理三个维度,系统阐述美国服务器部署防火墙的必要性与实施路径。

# iptables基础规则配置 iptables -A INPUT -p tcp --dport 22 -j ACCEPT # 允许SSH管理端口 iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT # 放行已建立连接 iptables -A INPUT -j DROP # 默认拒绝所有流量

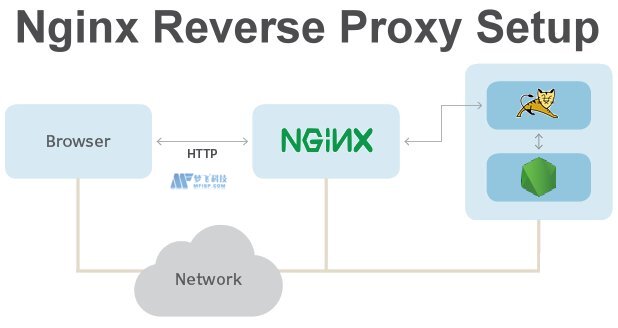

防火墙通过包过滤技术构建美国服务器网络边界,实现以下核心功能:

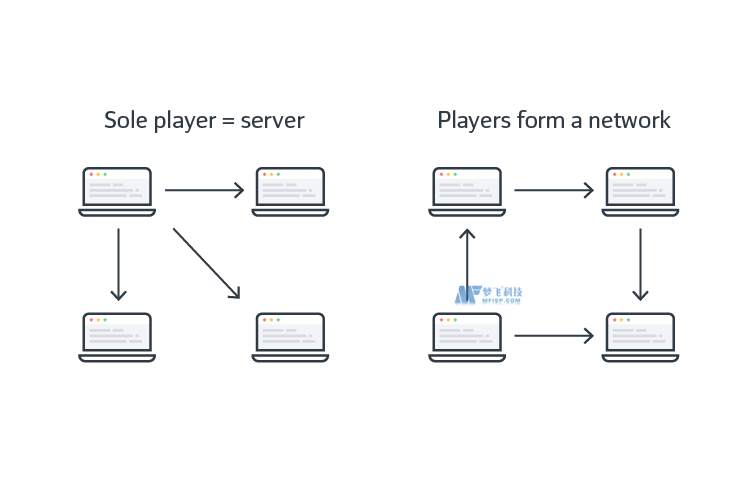

- 访问控制矩阵:基于五元组(源IP、目的IP、协议、端口、方向)制定细粒度策略

- 状态检测:维护美国服务器连接状态表,防止TCP拆分攻击等协议级威胁

- NAT转换:隐藏内部网络拓扑,提升美国服务器攻击难度

# 启用应用识别模块 modprobe nf_conntrack_ftp modprobe nf_conntrack_irc # 配置深度包检测 iptables -A FORWARD -p tcp --dport 21 -m string --string "PROFTP" --algo kmp -j DROP

- 入侵防御系统(IPS):实时阻断美国服务器CVE漏洞利用

- 恶意软件过滤:扫描美国服务器SSL/TLS加密流量中的可疑内容

# 硬件防火墙配置示例(Palo Alto PA-5200) > set deviceconfig system hostname "US-Firewall-01" > set deviceconfig system dns-setting servers primary 8.8.8.8 > set deviceconfig system type static ip-address 192.168.1.1 netmask 255.255.255.0

# AWS安全组规则设置

New-EC2SecurityGroup -GroupName WebServers -Description "Web Server Security Group"

Grant-EC2SecurityGroupIngress -GroupId sg-12345678 -IpPermission @{

Protocol="tcp"; FromPort=80; ToPort=80; IpRanges=@{CidrIp="0.0.0.0/0"}

}

# Docker-compose部署nftables version: '3' services: firewall: image: nikolaik/alpine-nftables cap_add: - NET_ADMIN volumes: - ./nft.conf:/etc/nftables.conf

# 配置SYN Flood防御 iptables -N SYN_FLOOD iptables -A SYN_FLOOD -m limit --limit 10/second --limit-burst 20 -j RETURN iptables -A SYN_FLOOD -j LOG --log-prefix "SYN_FLOOD: " iptables -A SYN_FLOOD -j DROP

# 紧急规则更新示例(针对Log4j漏洞)

iptables -A OUTPUT -p tcp --dport 8080 -m string --string "${jndi:ldap" --algo bm -j DROP

iptables -A OUTPUT -p udp --dport 389 -m string --string "${jndi:ldap" --algo bm -j DROP

# 限制内网通信 iptables -A FORWARD -s 10.0.1.0/24 -d 10.0.2.0/24 -j DROP iptables -A FORWARD -s 10.0.2.0/24 -d 10.0.1.0/24 -j DROP

# Ansible剧本自动部署规则

- name: Deploy firewall rules

hosts: us_servers

tasks:

- iptables:

rule: "{{ item.rule }}"

comment: "{{ item.comment }}"

loop:

- { rule: '-A INPUT -p tcp --dport 3306 -j ACCEPT', comment: 'MySQL service' }

- { rule: '-A INPUT -p icmp --icmp-type echo-request -m limit --limit 1/s -j ACCEPT', comment: 'Ping rate limit' }

# Rsyslog远程日志收集 *.* @@log-central.example.com:514 # Fail2ban自动封禁 [Definition] failregex = <HOST>.*(?:POST|GET).*(?:/wp-admin|/xmlrpc.php) ignoreregex =

# Prometheus监控模板 - job_name: 'firewall' static_configs: - targets: ['localhost:9100'] metrics_path: /metrics

在美国服务器部署防火墙绝非简单的合规要求,而是应对复杂威胁的必要手段。某金融集团的实践表明,通过部署下一代防火墙+威胁情报联动系统,其平均威胁检测时间(MTTD)从72小时缩短至15分钟,修复成本降低65%。未来,随着AI驱动的自学习美国服务器防火墙普及,安全防护将进化为具备预测能力的免疫系统。但需牢记,防火墙只是纵深防御体系的一环,定期渗透测试、补丁管理和员工培训同样不可或缺。在网络战日益激烈的今天,唯有构建多层次、智能化的防御体系,才能守护美国服务器数字世界的安宁。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!